StartLinkでは、HubSpot CRMと生成AIを安全に連携させるためのセキュリティ設計を支援しています。「AI利用ガイドラインを策定したい」「CRMデータをAIで活用する際のセキュリティ対策

StartLinkでは、HubSpot CRMと生成AIを安全に連携させるためのセキュリティ設計を支援しています。「AI利用ガイドラインを策定したい」「CRMデータをAIで活用する際のセキュリティ対策

ブログ目次

HubSpot導入、AI活用、CRM整備、業務効率化までをまとめて支援しています。記事で気になったテーマを、そのまま相談ベースで整理できます。

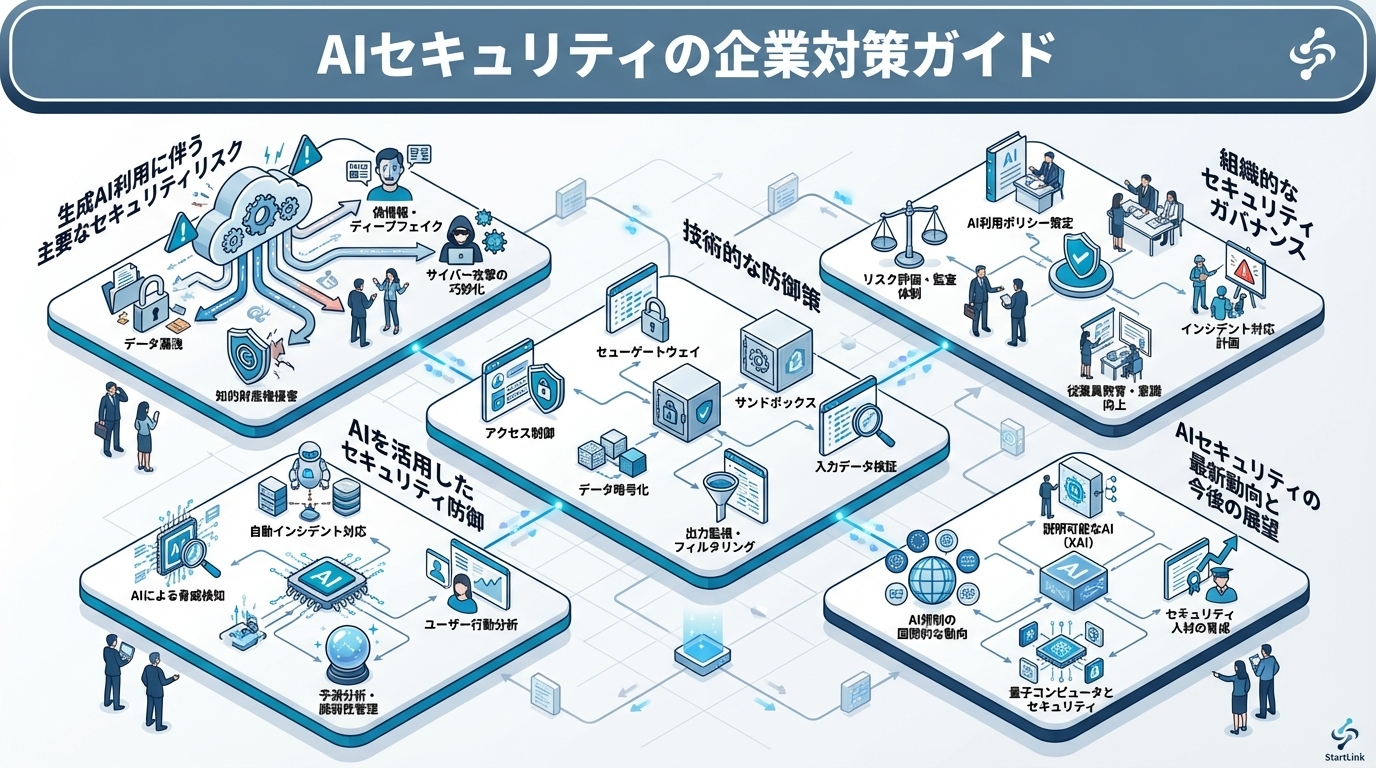

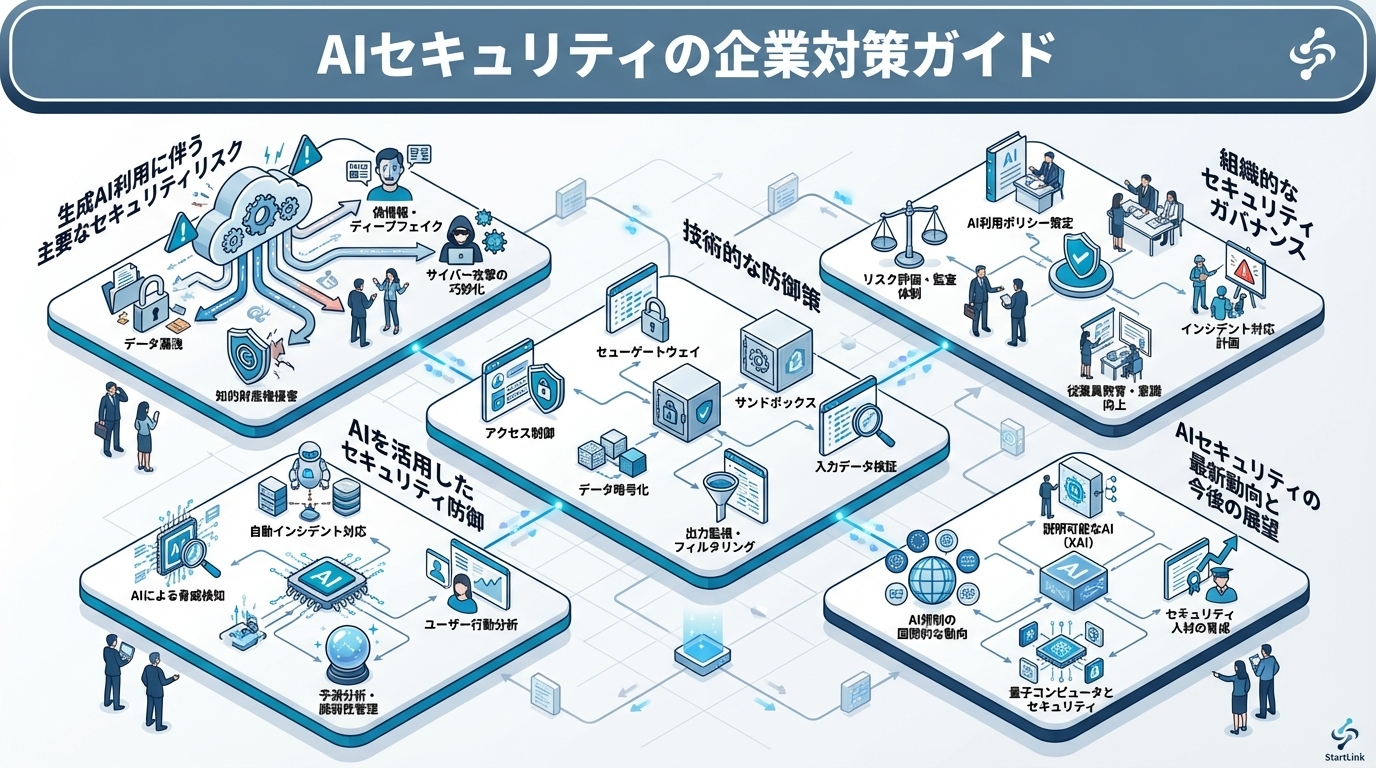

AIセキュリティの企業対策とは、生成AIの業務利用に伴うセキュリティリスク(データ漏洩、プロンプトインジェクション、AIを悪用した攻撃など)を識別し、技術的・組織的な防御策を講じる取り組みです。生成AIを「使わないリスク」も大きい時代だからこそ、適切なガードレールを設計し、安全にAIを活用できる体制を構築することが企業の競争力に直結します。

「ChatGPTに顧客情報を入力した社員がいた」「AIチャットボットが想定外の回答を返して顧客からクレームが来た」――生成AIの業務利用が広がる中、こうしたインシデントの報告が急増しています。総務省の「情報通信白書 令和6年版」によると、生成AIのセキュリティリスクを「重大な懸念」と回答した企業は67.3%にのぼりました。詳しくは「ファインチューニングの企業活用ガイド」で解説しています。

しかし、セキュリティリスクを理由にAI利用を全面禁止するのは、競争力の喪失を意味します。重要なのは、リスクを正しく理解し、適切な対策を講じた上でAIを活用することです。AI活用完全ガイドで、AI活用の全体像を把握できます。

本記事では、生成AI利用に伴う具体的なセキュリティリスクと、企業が実装すべき防御策を解説します。

生成AIを安全に業務利用したい情報セキュリティ担当者・経営者に向けた記事です。

本記事では、AIセキュリティの技術的な対策から組織的なガバナンスまでを体系的にまとめています。「生成AIを安全に業務利用したい」「AI利用のガイドラインを策定したい」という方は、詳しくは「責任あるAI実装ガイド」で解説しています。

生成AIの最大のセキュリティリスクは、機密データの意図しない漏洩です。社員がChatGPTに顧客データや社内文書を入力した場合、そのデータがモデルの学習データに利用される可能性があります。詳しくは「RAG構築の実践ガイド」で解説しています。

2023年にSamsung社で発生した事例は象徴的です。Samsung半導体部門のエンジニアが、ソースコードのデバッグと会議内容の要約をChatGPTに依頼したところ、これらの社内機密情報がOpenAIのサーバーに送信されました。Samsung社はこの事件を受けて、社内でのChatGPT利用を一時禁止しました。

このリスクへの対策は明確です。OpenAI、Anthropic、Googleなどの主要AIプロバイダーは、API経由のデータをモデル学習に使用しないオプション(オプトアウト)を提供しています。企業利用では、必ずAPI経由でデータ学習をオプトアウトした環境で利用することが大前提です。

プロンプトインジェクションとは、AIシステムに悪意のあるプロンプトを入力し、本来の動作を改変させる攻撃手法です。企業がAIチャットボットを公開している場合、外部ユーザーが意図的にシステムプロンプトを引き出したり、不正な回答を生成させたりする可能性があります。

プロンプトインジェクションには、大きく2つのタイプがあります。

OWASPが公開した「LLM Top 10」では、プロンプトインジェクションが最も深刻なリスクとして第1位に挙げられています。

AIモデルが事実に基づかない情報を、あたかも事実であるかのように生成するハルシネーションは、ビジネスにおいて重大なリスクです。顧客向けのAIチャットボットが誤った製品仕様や価格を回答した場合、クレームや訴訟に発展する可能性があります。

2023年、ニューヨークの弁護士がChatGPTで法律調査を行い、存在しない判例を裁判所に提出した事例がありました。AIの出力を検証せずにそのまま使用するリスクを端的に示しています。

生成AIは防御側だけでなく、攻撃側にも活用されています。具体的には以下の攻撃にAIが悪用されています。

AIモデルやライブラリの依存関係に潜むリスクです。オープンソースのAIモデルやPythonライブラリに悪意のあるコードが埋め込まれるケース、学習データに有害なデータが混入する「データポイズニング」などが報告されています。

Hugging Faceに公開されたモデルの中から、バックドアが仕込まれたモデルが発見された事例もあり、外部モデルの利用には検証が不可欠です。

最も基本的な対策は、社内データを機密レベルに応じて分類し、AIに入力してよいデータとそうでないデータを明確に区分することです。

| 機密レベル | AI入力の可否 | 具体例 |

|---|---|---|

| 公開情報 | 可 | プレスリリース、公開Webページの内容 |

| 社内限定 | 条件付き可 | 社内マニュアル、業務フロー図 |

| 機密 | API経由のみ可 | 顧客データ、商談情報、財務データ |

| 極秘 | 不可 | 個人情報、未公開のM&A情報、技術特許 |

「機密」レベルのデータは、データ学習をオプトアウトしたAPI経由でのみ利用を許可し、「極秘」レベルのデータはAIへの入力自体を禁止するルールが推奨されます。

プロンプトインジェクションへの防御は、複数のレイヤーで実装する必要があります。

OpenAIやAnthropicが提供するGuardrails機能を活用すれば、不適切な入出力を自動的にフィルタリングできます。

機密データを扱う場合、データを社外に一切送信しない「ローカルLLM」の活用が有効です。OllamaやvLLMを使って自社サーバー上でAIモデルを実行すれば、データが外部に漏洩するリスクをゼロにできます。

ローカルLLMの導入については「ローカルLLM導入ガイド」で詳しく解説しています。

AIへの入出力を監査ログとして記録することは、インシデント発生時の原因調査と再発防止に不可欠です。記録すべき項目は以下のとおりです。

Microsoft Copilotや Google Gemini for Workspace は、管理コンソールからAI利用の監査ログを確認できる機能を提供しています。

LLMアプリケーションのセキュリティを検証するための専用ツールが登場しています。

これらのツールを開発パイプライン(CI/CD)に組み込むことで、AIアプリケーションのセキュリティを継続的に検証できます。

技術的な対策だけでは不十分です。社員全員がAIを安全に利用するためのガイドラインを策定し、周知徹底する必要があります。

ガイドラインに含めるべき項目は以下のとおりです。

生成AIの社内ガイドライン策定については「生成AI社内ガイドライン作成ガイド」で詳細に解説しています。

AI利用ガイドラインを策定しても、社員に周知されなければ意味がありません。定期的な研修を実施し、実際のリスク事例を共有することが重要です。

研修で取り上げるべきトピックは以下のとおりです。

AIセキュリティインシデントが発生した場合の対応計画を事前に策定しておくことが重要です。

AIは攻撃に利用されるだけでなく、防御にも活用できます。AIベースのセキュリティツールは、従来のルールベースのツールでは検出が困難だった高度な攻撃を検知する能力があります。Claude Codeによる経営データの可視化でも、同様のアプローチが活用されています。

CrowdStrike FalconやDarktrace、Microsoft Sentinel は、AIを活用したリアルタイムの脅威検知を提供しています。ネットワークトラフィックやユーザーの行動パターンを学習し、通常と異なる異常な活動を検出してアラートを発します。

AI生成のフィッシングメールに対抗するには、AI自身にメールを分析させる方法が有効です。メールの文面、送信元、リンク先、添付ファイルをAIが総合的に分析し、フィッシングの確率をスコアリングするシステムが実用化されています。

Abnormal SecurityやProofpointのAIフィッシング検出は、従来のルールベースのスパムフィルターと比較して、検出率が25〜30%向上すると報告されています。

ゼロトラストセキュリティモデル(「何も信頼しない」を前提にすべてのアクセスを検証するアプローチ)とAIの組み合わせは、今後のセキュリティの主流になると見られています。ユーザーの行動をAIが常時モニタリングし、通常と異なる操作を検出した場合に追加認証を要求する仕組みは、すでにMicrosoftのConditional AccessやGoogleのBeyondCorpで実装されています。

EUのAI規制法(EU AI Act)は2024年に発効し、AIシステムのリスク分類と、高リスクAIに対する透明性・セキュリティ要件を定めています。日本でも経済産業省がAI事業者ガイドラインを策定し、セキュリティ・プライバシーに関する指針を示しています。

これらの規制は今後さらに強化される見通しです。規制への対応を後回しにすると、将来的なコンプライアンスリスクが増大するため、今のうちからAIセキュリティガバナンスを構築しておくことが重要です。

AIシステムの脆弱性を事前に発見するための「AI Red Teaming」が、企業のセキュリティプラクティスとして標準化されつつあります。OpenAI、Google、Microsoftなど主要AIプロバイダーは、自社モデルのリリース前にRed Teamingを実施しています。

企業が自社のAIアプリケーションに対してRed Teamingを実施することで、プロンプトインジェクション、情報漏洩、有害コンテンツ生成などの脆弱性を事前に発見・修正できます。

StartLinkでは、HubSpot CRMと生成AIを安全に連携させるためのセキュリティ設計を支援しています。「AI利用ガイドラインを策定したい」「CRMデータをAIで活用する際のセキュリティ対策を知りたい」という方は、お気軽にご相談ください。

ChatGPTのWeb版(無料・Plus)では、デフォルトでユーザーの入力データがモデルの学習に利用される設定になっています。設定画面からオプトアウトが可能です。API経由の利用では、データは学習に使用されません。企業利用ではAPI経由またはChatGPT Enterpriseの利用を推奨します。

現時点では、プロンプトインジェクションを100%防ぐ方法は存在しません。ただし、入力フィルタリング、出力フィルタリング、システムプロンプトの堅牢化、権限の最小化など、複数のレイヤーで防御策を講じることで、リスクを大幅に低減できます。「完全な防御」ではなく「多層防御による被害の最小化」が現実的なアプローチです。

全面禁止は推奨しません。業務効率の観点から逆効果になるうえ、社員がシャドーIT(未承認のツール利用)に走るリスクもあります。利用が許可されたAIサービスを明示し、入力してよいデータの範囲を定めたガイドラインを策定する方が、セキュリティと生産性の両立に効果的です。

はい。中小企業でも顧客データや取引情報を扱う以上、AIセキュリティ対策は不可欠です。大規模なセキュリティツールの導入は不要ですが、データ分類基準の策定、API経由での利用、AI利用ガイドラインの周知徹底は、コストをかけずに実施できる対策です。

ガイドラインの策定や研修の実施はコストゼロ(社内リソース)で対応可能です。技術的対策では、API利用のオプトアウト設定は無料、監査ログの記録はクラウドサービスの標準機能で対応できます。LLM Guardなどのオープンソースツールも無料で利用可能です。専門的なAIセキュリティスキャンサービスを導入する場合は、年間数十万〜数百万円の費用が見込まれます。

株式会社StartLinkは、事業推進に関わる「販売促進」「DXによる業務効率化(ERP/CRM/SFA/MAの導入)」などのご相談を受け付けております。 サービスのプランについてのご相談/お見積もり依頼や、ノウハウのお問い合わせについては、無料のお問い合わせページより、お気軽にご連絡くださいませ。

株式会社StartLink 代表取締役。累計150社以上のHubSpotプロジェクト支援実績を持ち、Claude CodeやHubSpotを軸にしたAI活用支援・経営基盤AXのコンサルティング事業を展開。

HubSpotのトップパートナー企業や大手人材グループにて、エンタープライズCRM戦略策定・AI戦略ディレクションを経験した後、StartLinkを創業。現在はCRM×AIエージェントによる経営管理支援を専門とする。